Microsoft Windows’taki sıfır gün açığı Nokoyawa fidye yazılımı hücumlarında kullanıldı

Kaspersky uzmanları, Şubat ayında Microsoft Ortak Günlük Evrakı Sistemi’ndeki (Microsoft Common Log File System – CLFS) sıfır gün açığını kullanan bir taarruz tekniği keşfetti.

Kaspersky uzmanları, Şubat ayında Microsoft Ortak Günlük Belgesi Sistemi’ndeki (Microsoft Common Log File System – CLFS) sıfır gün açığını kullanan bir atak tekniği keşfetti. Bir siber kabahat kümesi, Windows 11 de dahil olmak üzere Windows işletim sisteminin farklı sürümleri ve yapıları için geliştirilen bir açığı kullanarak Nokoyawa fidye yazılımını dağıtmaya çalıştı. Microsoft bu güvenlik açığına CVE-2023-28252 adını verdi ve 11 Nisan yamasının bir kesimi oldu. Kelam konusu tehdit aktörü, Orta Doğu ve Kuzey Amerika’da ve daha evvel Asya bölgelerinde farklı küçük ve orta ölçekli işletmelere yönelik hücumlarda misal ayrıcalık yükseltme istismarlarını uygulamaya çalışmıştı.

Kaspersky tarafından keşfedilen açıkların birden fazla gelişmiş tehdit kümeleri (APT’ler) tarafından kullanılırken, yeni açığın fidye yazılımı hücumları gerçekleştiren sofistike bir küme tarafından siber kabahat emeliyle kullanıldığı ortaya çıktı. Bu küme, birbirine yakın olsa da her biri eşsiz Ortak Günlük Evrak Sistemi (CLFS) açıklarını kullanmasıyla dikkat çekiyor. Kaspersky bu tipten en az beş farklı açıkla karşılaştı. Bunlar perakende, toptan satış, güç, üretim, sıhhat, yazılım geliştirme ve başka bölümlere yönelik ataklarda kullanıldı.

Microsoft, keşfedilen sıfır gün açığına CVE-2023-28252 kodunu atadı. Bu, bu alt sistem tarafından kullanılan evrak formatının manipüle edilmesiyle tetiklenen Ortak Günlük Belge Sistemi ayrıcalık yükseltme güvenlik açığına karşılık geliyor. Kaspersky araştırmacıları, Orta Doğu ve Kuzey Amerika bölgelerindeki farklı küçük ve orta ölçekli işletmelere ilişkin Microsoft Windows sunucularında misal ayrıcalık yükseltme açıklarını çalıştırmaya yönelik bir dizi teşebbüsle ilgili ek denetimler sırasında, bu açığı Şubat ayında ortaya çıkardı.

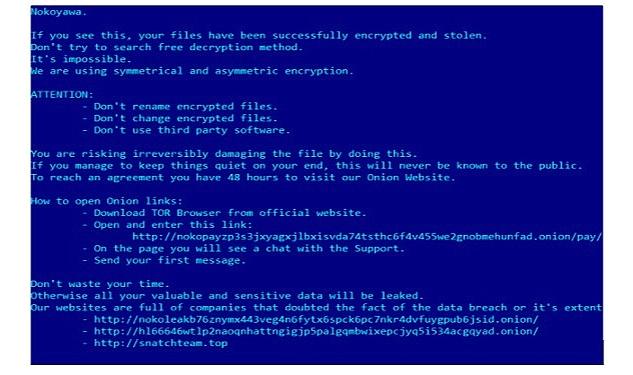

CVE-2023-28252 ilk olarak Kaspersky tarafından siber hatalıların Nokoyawa fidye yazılımının yeni bir sürümünü dağıtmaya çalıştıkları bir hücumda tespit edildi. Olağanda bu fidye yazılımının eski varyantları JSWorm fidye yazılımının sadece yine markalanmış hallerinden oluşuyordu. Lakin üstte bahsedilen taarruzda Nokoyawa varyantı kod tabanı açısından JSWorm’dan epey farklıydı.

Saldırganlar CVE-2023-28252 güvenlik açığını kullanıyor

Saldırıda kullanılan açık, Windows 11 dahil olmak üzere Windows işletim sisteminin farklı sürümlerinde ve yapılarında yer alıyor. Saldırganlar, ayrıcalıkları yükseltmek ve Güvenlik Hesabı Yöneticisi (SAM) bilgi tabanından kimlik bilgilerini çalmak için CVE-2023-28252 güvenlik açığını kullandılar.

Kaspersky Küresel Araştırma ve Tahlil Takımı (GReAT) Baş Güvenlik Araştırmacısı Boris Larin, şunları söylüyor: “Siber cürüm kümeleri hücumlarında sıfırıncı gün açıklarını kullanarak giderek daha sofistike hale geliyor. Evvelce bu Gelişmiş Kalıcı Tehdit aktörlerinin (APT’ler) kullandığı araçlardı. Fakat artık siber hatalılar sıfırıncı gün açıklarını elde edecek ve bunları ataklarda rutin olarak kullanacak kaynaklara sahipler. Ayrıyeten onlara yardım etmeye ve üzerinde istismar geliştirmeye istekli geliştirici grupları de mevcut. İşletmelerin Microsoft’un yayınladığı yamayı mümkün olan en kısa müddette indirmeleri ve EDR tahlilleri üzere öbür müdafaa sistemlerini kullanmaları büyük ehemmiyet taşıyor.”

Kaspersky eserleri, üstteki güvenlik açığının ve ilgili makûs gayeli yazılımların istismarını tespit edebiliyor ve bunlara karşı muhafaza sağlıyor.

Securelist’te bu yeni sıfır gün hakkında daha fazla bilgi edinebilirsiniz. Detaylar Nisan Salı Yaması günü geçtikten dokuz gün sonra paylaşılacak. Böylelikle şirketlerin sistemlerini yamalamaları için kâfi vakitleri olacak.

Kaspersky uzmanları, kuruluşunuzu üstte bahsedilen güvenlik açığını kullanan taarruzlardan korumak için şunları öneriyor:

- Microsoft Windows işletim sistemini mümkün olan en kısa müddette güncelleyin ve bunu tertipli olarak yapın

- İstismar önleyebilen, makus niyetli davranış algılayabilen ve berbat emelli aksiyonları geri alabilen bir düzeltme motoru ile desteklenen Kaspersky Endpoint Security for Business gibi emniyetli bir uç nokta güvenlik tahlili kullanın

- Tehdit keşfi ve tespiti, soruşturma ve olayların vaktinde düzeltilmesi için yetenekler sağlayan anti-APT ve EDR tahlilleri kurun. SOC takımınıza en son tehdit istihbaratına erişim sağlayın ve onları sistemli olarak profesyonel eğitimlerle geliştirin. Üsttekilerin tümü Kaspersky Expert Security çerçevesinde mevcuttur.

- Uygun uç nokta müdafaasının yanı sıra, özel hizmetler yüksek profilli taarruzlara karşı yardımcı olabilir. Kaspersky Managed Detection and Response hizmeti, saldırganlar maksatlarına ulaşmadan evvel taarruzların erken basamaklarında tespit edilmesine ve durdurulmasına yardımcı olur.

Kaynak: (BYZHA) Beyaz Haber Ajansı